Mobile Hacking: análisis de NetHunter C-deck y su impacto en la seguridad.

📱💻 Mobile Hacking: NetHunter C-Dock y su impacto en la seguridad ofensiva desde dispositivos móviles

Por Marcelo Usberto

🔎 Introducción

El hacking ético y las pruebas de penetración han entrado en una nueva era: la movilidad. Las herramientas de auditoría ya no están limitadas a PCs o laptops. Hoy, un simple smartphone puede transformarse en una poderosa plataforma ofensiva.

En este artículo exploramos NetHunter C-Dock, una solución que convierte un teléfono en una estación completa de pentesting, con beneficios para la ciberseguridad, pero también con riesgos importantes para las organizaciones.

⚙️ ¿Qué es NetHunter C-Dock?

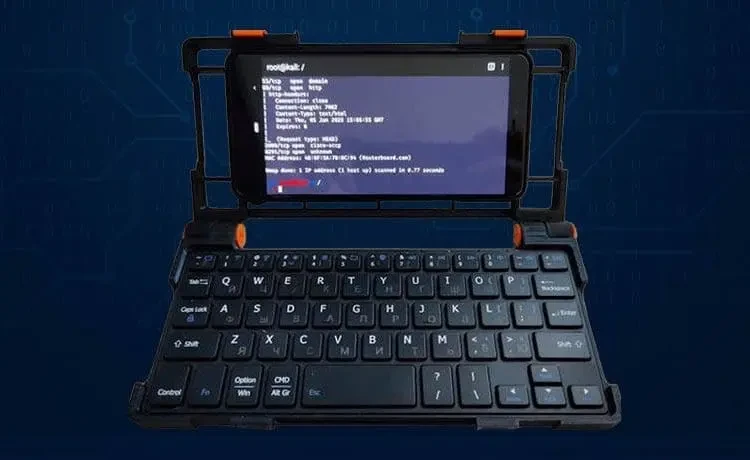

NetHunter C-Dock es una variante del reconocido proyecto Kali NetHunter, la versión móvil de Kali Linux para Android.

🔌 A través de un dock USB-C, un smartphone se conecta a periféricos (monitor, teclado, mouse, adaptadores de red) y permite ejecutar una sesión completa de Kali Linux.

✅ Resultado: un teléfono se transforma en una estación portátil de pruebas, liviana y discreta, perfecta para entornos donde no es práctico usar hardware tradicional.

🛠️ Capacidades técnicas

Con NetHunter C-Dock se pueden ejecutar:

- 🛡️ Metasploit, Nmap, Wireshark, Hydra, Burp Suite, John the Ripper, Aircrack-ng.

- ⌨️ HID attacks: simular teclados y automatizar ataques.

- 🌐 Escaneo de redes, cracking de contraseñas, ataques MITM.

- 📶 Auditorías en WiFi y Bluetooth.

Su arquitectura está optimizada para funcionar en hardware móvil sin sacrificar potencia.

🎯 Usos legítimos en ciberseguridad

En manos de profesionales certificados, NetHunter C-Dock es un aliado valioso para:

- 🏭 Auditorías in situ en entornos de difícil acceso.

- 🔐 Pentesting en IoT, PLC, SCADA o sistemas industriales.

- 📍 Pruebas rápidas en campo y sitios remotos.

- 🎓 Formación práctica en hacking ético y respuesta a incidentes.

- 🎒 Reducir carga operativa eliminando notebooks en misiones de campo.

⚠️ Riesgos para las organizaciones

El mismo poder que lo convierte en un aliado puede transformarlo en una amenaza si cae en manos equivocadas.

🔻 Principales riesgos:

- 📡 Sniffing y robo de credenciales.

- 🔓 Explotación de vulnerabilidades para acceder a sistemas internos.

- 🚫 Denegación de servicio (DoS) localizado.

- 🎭 Inserción de periféricos falsos (HID attacks).

- 🕵️ Evasión de EDR o NAC, que suelen ignorar smartphones.

🤖 Industria 4.0: un escenario crítico

En entornos donde conviven IoT, robótica, inteligencia artificial y sistemas ciberfísicos, el impacto puede ser devastador.

💡 NetHunter C-Dock puede usarse legítimamente para auditar PLC, sensores o redes OT, pero también para manipular procesos o detener producción si se introduce sin control.

🔐 Medidas clave:

- 🔍 Detección temprana de dispositivos no autorizados.

- 🧩 Segmentación de redes industriales.

- 📊 Monitoreo constante y políticas estrictas de BYOD.

✅ Conclusión

NetHunter C-Dock es una innovación disruptiva que democratiza el pentesting: lleva un laboratorio ofensivo al bolsillo.

📌 Para los profesionales: una herramienta poderosa y flexible.

📌 Para las organizaciones: un desafío de seguridad que exige políticas, monitoreo y controles más robustos.

👉 Recordemos: las amenazas modernas no siempre llegan por malware o phishing. Muchas veces entran en el bolsillo de alguien, disfrazadas de teléfono

.webp)